KseF - niebezpieczny dla polskiej suwerenności cyfrowej bubel

- Krajowy System e-Faktur (KSeF) działa obowiązkowo od 1 lutego 2026 r. i obejmuje centralne gromadzenie wszystkich faktur B2B w Polsce, co ma ograniczyć lukę VAT i zwiększyć kontrolę fiskusa.

- Krytycy wskazują na potencjalne ryzyka związane z bezpieczeństwem danych, architekturą techniczną systemu oraz rolą zagranicznych dostawców infrastruktury sieciowej.

- W pierwszych tygodniach funkcjonowania systemu pojawiły się problemy techniczne i pytania o skuteczność mechanizmów zgłaszania nieprawidłowości oraz o zakres parlamentarnej kontroli nad projektem.

Krajowy System e-Faktur, uruchomiony 1 lutego 2026 roku, miał być odpowiedzią na lukę VAT sięgającą miliardów złotych rocznie. Miał uszczelnić system, zautomatyzować kontrole, wyeliminować oszustwa karuzelowe. W zamian za to zlikwidował trzy warstwy bezpieczeństwa, które przez lata chroniły polskich przedsiębiorców i zastąpił je systemem, w którym fałszywe faktury trafiają do firm automatycznie, mechanizm ich zgłaszania nie działa, a parlamentarna kontrola nad całością jest aktywnie blokowana przez koalicję rządzącą.

Implementując go, Ministerstwo Finansów, być może przez brak należytej kontroli zrobiło jeszcze coś gorszego. Naraziło na szwank polską suwerenność, oddając jeden z kluczowych punktów infrastruktury w ręce obcych wywiadów i handlarzy strategicznymi informacjami.

Jak powstał KseF i dlaczego jest groźny

KSeF wyrósł z europejskiego trendu cyfryzacji administracji skarbowej. Włochy wdrożyły SDI (Sistema di Interscambio) w 2019 roku. Portugalia uruchomiła SAF-T. Unia Europejska przygotowywała dyrektywę ViDA (VAT in the Digital Age), przewidującą obowiązkowe e-fakturowanie transgraniczne od 2030 roku. Polska, pod presją luki VAT szacowanej na 15-25 mld PLN rocznie, postanowiła wpleść się w ten trend.

Ministerstwo Finansów zaprojektowało KSeF jako centralną bazę wszystkich faktur B2B w kraju. System powstał w ramach struktury CIRF (Centrum Informatyki Resortu Finansów), później przekształconej w jednostkę Aplikacje Krytyczne. Technicznie oparty jest o schemat XML FA(3), z łącznikiem (API REST) do integracji z systemami ERP przedsiębiorstw.

Wdrożona do obowiązkowego użytku wersja KseF jest drugą z kolei. Wersja pierwsza po przeprowadzonym audycie bezpieczeństwa została przeznaczona do utylizacji. Ministerstwo podjęło decyzję o napisaniu systemu na nowo. Tak powstał aktualnie wdrożony KseF 2.0. Jak każdy system informatyczny KSeF potrzebuje mocy obliczeniowej i infrastruktury sieciowej do działania. Innymi słowy, budując taki system trzeba określić, gdzie będzie on uruchamiany, gdzie będą przechowywane dane oraz w jaki sposób te dane trafią do systemu.

Przesył danych uzależniony od zagranicznego dostawcy

O ile według zapewnień Ministerstwa Finansów system jest uruchamiany na polskich serwerach i dane faktur leżą są przechowywane również na nich, o tyle sposób przesyłania danych jest uzależniony od zagranicznego dostawcy.

Architektura bezpieczeństwa sieciowego opiera się na rozwiązaniu WAF (Web Application Firewall) dostarczonym przez firmę Imperva, część francuskiego koncernu Thales, który przejął Imperva w 2023 roku za 3,6 miliarda dolarów. Prowadzący konto na portalu X Grzegorz «GPS» Świderski, jako jeden z pierwszych zwrócił na to uwagę w swoim audycie obywatelskim. To istotne z perspektywy suwerenności: WAF, przez który przechodzą wszystkie komunikaty do KSeF, jest obsługiwany przez infrastrukturę zagranicznego podmiotu.

Problem nadzoru: kto widzi nasze faktury?

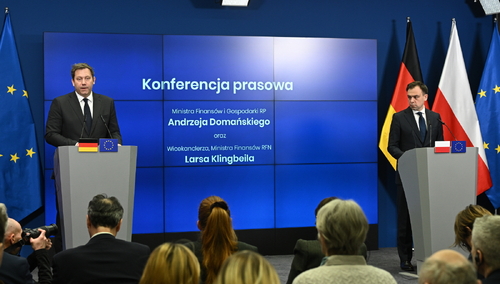

Ministerstwo Finansów zapewnia, że dane są szyfrowane end-to-end (nie ma możliwości przechwycenia i rozkodowania treści faktury w czasie jej przesyłania), a transmisja chroniona protokołami TLS. Minister Andrzej Domański mówił na antenie TVN24, że system stosuje «najbardziej zaawansowane metody kryptograficzne» i że «nikt poza Ministerstwem Finansów i Krajową Administracją Skarbową nie ma dostępu do danych».

Twierdzenie to budzi jednak pytania techniczne. WAF z definicji działa jako pośrednik między klientem a serwerem aplikacyjnym i aby analizować ruch pod kątem zagrożeń, musi go odszyfrować. Wiemy, że zapewnienie Ministra o szyfrowaniu faktury jest prawdziwe. Fakturę można odszyfrować tylko posiadając klucze do deszyfracji, a te przechowywane są w systemie firmowym i KseF.

Problem jest gdzie indziej

Natomiast problem nie leży w tym, że sama faktura jest zagrożona ujawnieniem, ale ilość informacji niezaszyfrowanych jest tak duża, że bez znajomości treści faktury można wywnioskować o jej treści i powiązaniach gospodarczych między podmiotami. W najprostszym przykładzie KSeF zwraca listę faktur (daty sprzedaży, wartości netto i brutto, powiązanych kontrahentów, numer faktury w KSeF) i ruch ten przechodzi przez warstwę WAF operowaną przez Imperva/Thales. Operator tej warstwy ma techniczną możliwość dostępu do tych informacji, a w ostatecznym rozrachunku do transakcji handlowych wszystkich polskich firm, włącznie z transakcjami zawieranymi przez służby specjalne, wojsko i inne podmioty o znaczeniu strategicznym.

Jak duże to zagrożenie?

Zagrożenie ma charakter egzystencjalny dla państwa polskiego i wszystkich firm operujących w Polsce z następujących powodów:

- System WAF zlokalizowany jest na terenie obcego państwa, w tym przypadku Stanów Zjednoczonych. Daje to możliwość służbom USA do dostępu do wszystkich danych przechodzących przez serwery firmy Impreva. Imperva jako ECSP w rozumieniu aktu FISA 702 może być zobowiązana do udostępnienia danych amerykańskim służbom w tajemnicy, bez możliwości poinformowania polskiego Ministerstwa Finansów. Żadna klauzula umowna, lokalizacja serwera w Polsce, ani fakt przejęcia przez francuski Thales tego nie zmienia, bo jurysdykcja wynika z natury usługi i dostępu do sprzętu, nie z lokalizacji danych.

- Impreva ma centrum R&D zlokalizowane w Izraelu, więc to izraelscy programiści tworzą i utrzymują to rozwiązanie. Założyć więc należy, że również i rząd Izraela może mieć dostęp do danych o transakcjach handlowych.

- Impreva jest częścią Thales - francuskiego koncernu ściśle powiązanego z francuskim państwem, które ma w nim bezpośrednie udziały. Thales generuje ponad połowę przychodów z kontraktów wojskowych, w tym systemów wywiadu elektronicznego (SIGINT), czyli dokładnie ze zdolności przechwytywania, analizy i klasyfikacji komunikacji elektronicznej. Trzeba wykazać się naiwnością aby założyć, że Francuzi nie będą chcieli gromadzić i analizować polskich danych.

- W każdym z powyższych przypadków Polska nie ma możliwości technicznych i osobowych prowadzić jakichkolwiek działań kontrwywiadowczych i osłonowych, aby uchronić wrażliwe dane przez nieprzyjaznym przechwyceniem.

Możliwe konsekwencje takiego stanu rzeczy

Zapytacie Państwo, co można wyciągnąć z tak pozornie błahych informacji jak data faktury, dane sprzedawcy i nabywcy, kwota faktury, bez dostępu do jej zaszyfrowanej (bezpiecznej) całości. Oto kilka potencjalnych obszarów i scenariuszy:

- Obszar działalności wywiadowczej. Mapowanie struktury państwa: Faktury do instytucji państwowych ujawniają rzeczywistą strukturę wydatków: kto kupuje, od kogo, w jakiej ilości i kiedy. Pozwala to odtworzyć rzeczywiste (nieoficjalne) łańcuchy dostaw dla wojska, służb i administracji. Identyfikacja dostawców strategicznych: Firma regularnie wystawiająca faktury dla MON lub ABW staje się automatycznie celem zainteresowania obcych wywiadów, jako potencjalny wektor ataku lub źródło informacji o kontraktach zbrojeniowych. Analiza gotowości operacyjnej: Nagły wzrost zamówień na paliwo, żywność, leki lub sprzęt łącznościowy przez jednostki wojskowe może sygnalizować planowane ćwiczenia lub mobilizację, na tygodnie przed oficjalnym komunikatem. Profilowanie osób decyzyjnych: Faktury za usługi konsultingowe, podróże czy szkolenia pozwalają zidentyfikować konkretnych urzędników i ich zewnętrzne powiązania biznesowe. Wystarczy informacja z KseF i dodatkowe rozpoznanie czym zajmuje się wystawca faktury.

- Działalność kontrwywiadowcza (obce służby przeciwko Polsce): Identyfikacja firm-przykrywek: Analiza anomalii fakturowych (np. firma bez historii nagle obsługuje kontrakt rządowy) może ujawnić podmioty tworzone dla maskowania operacji, ale też odwrotnie: służby obce mogą wskazywać polskim partnerom "podejrzane" firmy, które w rzeczywistości są polskim wywiadem. Szantaż i werbowanie: Metadane połączeń + dane fakturowe pozwalają ustalić, że konkretny urzędnik ma nielegalne kontakty biznesowe z podmiotami z krajów wrażliwych. Daje to idealny materiał gotowy do szantażu lub jako pretekst do "przyjaznego ostrzeżenia" i próby werbunku.

- Działalność przestępcza: handel danymi Rynek B2B danych biznesowych: Zagregowane dane o fakturowaniu konkretnych branż mają wysoką wartość rynkową dla funduszy hedgingowych, wywiadowni gospodarczych i nieuczciwej konkurencji. Sprzedaż odbywa się przez pośredników, często w jurysdykcjach bez extradycji. Targeted phishing / BEC (Business Email Compromise): Znając dokładne kwoty, daty i nazwy kontrahentów, przestępca może wysłać do księgowości wiadomość: "Faktura nr X z dnia Y - zmiana numeru konta" z detalami, które zna tylko prawdziwy dostawca. Skuteczność takich ataków drastycznie wzrośnie. Wymuszenia i okup: Ujawnienie wrażliwych danych transakcyjnych (np. faktur za usługi medyczne, prawne, lobbingowe) jako narzędzie presji wobec firm lub osób publicznych. Odsprzedaż konkurencji: Dane o marżach, wolumenach i kontrahentach sprzedawane bezpośrednim konkurentom rynkowym, szczególnie destrukcyjne w przetargach i negocjacjach handlowych.

- Działalność w dziedzinie cyberbezpieczeństwa Precyzyjne targetowanie ataków ransomware: Dane KSeF ujawniają firmy o wysokich obrotach i ich partnerów, to idealne cele dla ransomware. Atakujący wie z góry, że ofiara ma zdolność zapłacenia okupu i zna jej kluczowych klientów (dodatkowa presja: "zapłać, albo powiadomimy twoich kontrahentów"). Ataki na łańcuch dostaw (supply chain): Identyfikacja małych dostawców obsługujących duże instytucje, to atak na słabe ogniwo (małą firmę IT z fakturami dla banku), dający dostęp do infrastruktury dużego celu. Mapowanie infrastruktury przez metadane połączeń: Adresy IP, czasy połączeń i częstotliwość zapytań do KSeF mogą ujawnić wewnętrzne systemy ERP firm, ich cykliczność operacyjną i potencjalne okna na ataki (np. noc przed terminem podatkowym). Credential stuffing z kontekstem: Połączenie danych KSeF z wyciekami haseł pozwala priorytetyzować ataki. Można najpierw atakować firmy z największymi obrotami lub te obsługujące sektor publiczny.

- Działalność gospodarcza (nieuczciwa konkurencja i wywiad biznesowy) Benchmarking bez zgody: Dostęp do faktur konkurencji oznacza poznanie rzeczywistych cen, rabatów i warunków handlowych. Eliminuje to asymetrię informacji, która normalnie jest źródłem przewagi konkurencyjnej. Przejęcia i inwestycje z insider knowledge: Fundusz inwestycyjny znający rzeczywiste przychody i strukturę kosztów firmy przed przejęciem może negocjować cenę z pozycji absolutnej przewagi i wycenić spółkę dokładniej niż jej właściciel. Przewaga w przetargach: Wiedza o tym, z kim i za ile konkurent pracuje, pozwala składać oferty skrojone pod wygraną, bez ryzyka zaoferowania zbyt mało lub zbyt dużo. Dezinformacja rynkowa: Selektywny wyciek danych o kondycji finansowej firmy (np. do mediów lub partnerów handlowych) może wywołać panikę, utratę kontrahentów lub obniżenie wyceny przed wrogim przejęciem. Arbitraż regulacyjny: Podmioty z dostępem do danych mogą identyfikować firmy na granicy progów podatkowych lub regulacyjnych i oferować im "optymalizację" lub zgłaszać je organom w zamian za korzyści od konkurentów.

Trzy warstwy bezpieczeństwa obywateli, które zniknęły

Przed KSeF polski system fakturowania B2B opierał się na trzech naturalnych warstwach bezpieczeństwa. Żadna z nich nie była idealna. Razem tworzyły jednak ekosystem, w którym fałszywa faktura od nieznanego podmiotu miała bardzo małe szanse na przejście niezauważona.

Warstwa 1: Umowy bilateralne (zlikwidowana)

Artykuł 106n ustawy o VAT wymagał zgody odbiorcy na otrzymywanie faktur elektronicznych. W praktyce oznaczało to, że firmy podpisywały umowy na wymianę e-faktur z konkretnymi kontrahentami. Tworzył się zamknięty krąg zaufanych partnerów handlowych. Faktura od podmiotu spoza tego kręgu automatycznie budziła czujność.

KSeF eliminuje tę warstwę całkowicie. Jak wyjaśnia portal Poradnikprzedsiebiorcy.pl: «podatnik pomimo braku zgody nabywcy na przesłanie faktury ustrukturyzowanej może ją wystawić w tej postaci». Każdy aktywny podatnik VAT może wysłać fakturę na dowolny NIP. Nie jest potrzebna żadna wcześniejsza relacja biznesowa.

Warstwa 2: Biała lista VAT (istnieje, ale nie jest zintegrowana)

Biała lista podatników VAT (art. 96b ustawy o VAT) funkcjonuje od 1 września 2019 roku. Zawiera status rejestracji VAT, numery rachunków bankowych zweryfikowane przez system STIR, dane rejestrowe. Dla transakcji powyżej 15 000 PLN weryfikacja rachunku bankowego na białej liście jest obowiązkowa, pod groźbą utraty prawa do odliczenia kosztów i solidarnej odpowiedzialności za VAT.

KSeF nie weryfikuje automatycznie białej listy. System sprawdza wyłącznie poprawność schematu XML. Nie wykonuje nawet obliczeń matematycznych, nie odrzuci faktury z błędnie wyliczonym VAT-em. Tym bardziej nie sprawdza, czy wystawca jest aktywnym podatnikiem VAT ani czy jego rachunek bankowy widnieje na białej liście. Cała ta weryfikacja pozostaje żmudnym obowiązkiem odbiorcy.

Warstwa 3: Kontrola kanału fizycznego (osłabiona)

W systemie pre-KSeF faktura docierała konkretnym kanałem: pocztą, mailem, przez interfejs wymiany informacji EDI. Przedsiębiorca kontrolował, kto i jak przesyła mu dokumenty. Nieoczekiwana faktura z nieznanego źródła była łatwa do wychwycenia. Od 1 lutego 2026 roku faktura w KSeF jest uznana za doręczoną w momencie nadania numeru systemowego, bez potwierdzenia, bez akceptacji, bez możliwości odmowy. Oficjalna dokumentacja Ministerstwa Finansów na ksef.podatki.gov.pl stwierdza wprost: «W KSeF nie jest wymagana akceptacja faktur przez odbiorcę».

Podsumowanie: przed KSeF firmy miały trzy warstwy ochrony. KSeF zlikwidował pierwszą, nie zintegrował drugiej i osłabił trzecią. Każdy NIP stał się "otwartym portem", dostępnym dla każdego, kto zna numer.

Faktury widmo: nowy kierunek ataku

Gazeta Prawna i portal Infor.pl informują o zjawisku "faktur widmo" — fikcyjnych dokumentów trafiających do firm przez KSeF, wystawionych przez podmioty, z którymi odbiorca nigdy nie miał relacji handlowej. Problem był przewidywalny: skoro system nie weryfikuje tożsamości wystawcy ani relacji biznesowej, a każdy podatnik VAT może wysłać fakturę na dowolny NIP, to otwarcie systemu jest jednocześnie zaproszeniem do nadużyć.

Mechanizm zgłaszania: planowany, ale nie działa

Ministerstwo Finansów w odpowiedzi na pytania portalu Prawo.pl (grudzień 2025) przyznało, że w wersji KSeF 2.0 planowany jest mechanizm zgłaszania «faktur scamowych». Ale:

- Po pierwsze, mechanizm pozwala na zgłoszenie wyłącznie pojedynczych faktur — brak jest możliwości raportowania masowego.

- Po drugie, odbiorca nie otrzymuje żadnej informacji o wyniku weryfikacji — zgłasza i czeka.

- Po trzecie, funkcjonalność ta nie jest jeszcze w pełni operacyjna — Ministerstwo przyznaje, że «zostanie udostępniona w kolejnych wersjach systemu po uruchomieniu wersji produkcyjnej».

- Po czwarte, mechanizm nie ma żadnej podstawy prawnej — MF samo stwierdza: «przepisy nie regulują powyższej kwestii». Jest to jedynie techniczne narzędzie, które nie generuje skutków prawnych.

Innymi słowy: system, który zlikwidował naturalne bariery bezpieczeństwa, nie oferuje w zamian działającego mechanizmu obrony. Przedsiębiorca został sam, z obowiązkiem ręcznej weryfikacji każdej przychodzącej faktury, pod groźbą odpowiedzialności podatkowej za niezauważone oszustwo.

Atak DDoS: fakt czy alibi?

2 lutego 2026 roku, dzień po uruchomieniu obowiązkowego KSeF, system logowania przez Profil Zaufany padł. Ministerstwo Cyfryzacji poinformowało w mediach społecznościowych o «dużym zainteresowaniu KSeF». Wiceminister Dariusz Standerski przyznał, że resort finansów ograniczył logowanie do raz na minutę «aby trochę odciążyć system».

Dopiero kilka dni później minister Domański przedstawił oficjalną narrację: problemy wynikały nie tylko z obciążenia, ale także z ataku DDoS na system logowania, wyprowadzonego z 17 państw. Za atakiem miały stać «grupy hakerskie», a «odpowiednie służby będą badały kto to był dokładnie».

Co wiemy i czego nie wiemy

Jedynym źródłem informacji o ataku DDoS jest minister Domański i to wyłącznie w wypowiedziach medialnych (TVP Info, TVN24, Wprost). Nie istnieje żaden publiczny raport potwierdzający atak. CERT Polska nie opublikował stanowiska, CSIRT GOV milczał, NASK nie skomentował. Imperva, firma operująca WAF-em KSeF i dysponująca najbardziej szczegółowymi danymi o ruchu sieciowym nie wydała żadnego komunikatu.

Warto zauważyć, że «atak z 17 państw» brzmi dramatycznie, ale jest standardową cechą każdego botnetu — zainfekowane maszyny zombie z definicji są rozproszone globalnie. Fakt, że ruch pochodził z wielu krajów, nie świadczy ani o koordynacji państwowej, ani o zaawansowaniu ataku. Świadczy o tym, że ktoś użył botnetu, co jest najbardziej trywialną formą ataku DDdoS. Trzeba też mocno podkreślić fakt - serwery KseF były dostępne tego dnia, tj. przyjmowały faktury od przedsiębiorców. To co nie działało, to logowanie do systemu przez Profil Zaufany.

Pytanie, które pozostaje otwarte: czy atak naprawdę miał miejsce w skali wpływającej na wydajność systemu, czy może posłużył jako wygodne wyjaśnienie dla problemów wynikających z niedostatecznych testów obciążeniowych lub braku należytej analizy zachowania użytkowników? Jedynym sposobem na odpowiedź byłby niezależny raport techniczny. Raport, którego nie ma.

Blokada kontroli

Senator Grzegorz Bierecki, wieloletni przewodniczący senackiej komisji budżetu i finansów publicznych, już na początku lutego 2026 roku złożył wniosek o wezwanie ministra Domańskiego przed Senat w sprawie KSeF. Bierecki powoływał się na «niepokojące informacje o dostępie do danych i metadanych KSeF» i domagał się wyjaśnień w interesie bezpieczeństwa polskich przedsiębiorców.

18 lutego marszałek Senatu Małgorzata Kidawa-Błońska początkowo odmówiła, twierdząc, że «nie znajdzie czasu» na wysłuchanie ministra. Po ponownym apelu Biereckiego poddała wniosek pod głosowanie. «Sprawa jest pilna. Od 1 kwietnia ma do tego systemu wejść milion czterysta tysięcy podmiotów. W tej chwili przy znacznie niższej liczbie — około sześciu tysiącach — występują problemy. Powinniśmy niezwłocznie przystąpić do wysłuchania» — senator Grzegorz Bierecki, 18 lutego 2026

Wynik głosowania: 26 za, 59 przeciw, 1 wstrzymany. Koalicja rządząca zablokowała kontrolę parlamentarną nad systemem, przez który w ciągu roku przejdą dane o wszystkich transakcjach B2B w Polsce. O systemie, którego bezpieczeństwo kwestionują niezależni analitycy. O systemie, który padł ofiarą (deklarowanego) cyberataku w pierwszej dobie działania.

Głosy z rynku

Roman Kluska, twórca Optimusa i ikona polskiej przedsiębiorczości technologicznej, ostrzegał przed KSeF zanim system ruszył. Jego argumenty nie dotyczyły geopolityki czy suwerenności danych — dotyczyły fundamentalnej nierealności systemu w warunkach polskiej infrastruktury.

- Ci, którzy tworzą i wdrażają ten system, przewidują, że nie będzie on działał dobrze, dlatego że przewidują od razu niesymetryczność — jeżeli wystąpią awarie po stronie rządowej, to nie ma żadnych konsekwencji i nic się nie dzieje

— zwracał uwagę Roman Kluska

Kluska zwracał uwagę na «Polskę peryferyjną»: wsie, na których internet zawodzi w sezonie turystycznym, a przedsiębiorca ma 24 godziny na przesłanie faktury do systemu centralnego — pod groźbą 100% kary od 1 stycznia 2027 roku. «Przecież to jest nierealne, przy dzisiejszym poziomie infrastruktury absolutnie niemożliwe» — mówił.

Łukasz Warzecha, publicysta «Do Rzeczy», precyzyjnie zdiagnozował ukryty koszt systemu: «Przedsiębiorca powinien zajmować się istotą swojej działalności — robieniem biznesu, obsługą klientów — a nie użeraniem się z kolejnym rządowym systemem». Obserwator z zewnątrz widzi, że sklep nadal działa. Nie widzi, że działa gorzej, bo właściciel zamiast rozwijać asortyment — weryfikuje faktury widmo.

Te głosy łączą się w obraz, który trudno zignorować: KSeF nie jest problemem wyłącznie technologicznym ani wyłącznie politycznym. Jest problemem systemowym, w którym centralizacja służąca fiskusowi odbywa się kosztem przedsiębiorców — od korporacji z obrotem powyżej 200 milionów, przez firmy jednoosobowe, po piekarza z Radomia.

Trzy tygodnie KSeF: co już nie działa

Mariusz Szulc z Dziennika Gazety Prawnej dokumentuje problemy operacyjne, które pojawiły się w ciągu pierwszych tygodni działania systemu.

- Faktury odrzucone bez wyjaśnienia. Sprzedawca wystawia fakturę, księguje ją w swoim systemie, a potem dostaje powiadomienie o odrzuceniu przez KSeF. Zanim informatycy zdiagnozują przyczynę, faktura jest już powiązana z kolejnymi etapami rozliczeń i raportowania (Tomasz Groszyk, Crido).

- Faktury, które nie trafiają do systemu. Oprócz «znikających» dokumentów DGP raportuje przypadki, w których faktury w ogóle nie docierają do KSeF — tworząc rozbieżności między wewnętrzną księgowością firmy a stanem systemu centralnego.

- Samorządy przytłoczone. Jednostki samorządu terytorialnego, z ich złożoną strukturą (urząd gminy, MOPS, szkoły, przedszkola, często z różnymi NIP-ami) — muszą teraz ustalać, do kogo w ramach struktury powinna trafić faktura. KSeF nie przewidział specyfiki JST.

- Okres przejściowy jako fikcja. Szulc argumentuje, że deklarowany okres przejściowy jest dla części podatników iluzoryczny — de facto muszą oni korzystać z pełnej funkcjonalności od pierwszego dnia, bo ich kontrahenci (duże firmy objęte obowiązkiem od 1 lutego) wymagają obsługi w KSeF.

- Limity logowań jako «rozwiązanie». Wiceminister Standerski, zamiast zwiększyć wydajność systemu, ograniczył logowanie do raz na minutę. To tak, jakby rozwiązaniem na korki na autostradzie było zmniejszenie liczby wjazdów.

Wymiar europejski: od KSeF do ViDA

KSeF nie istnieje w próżni. Unia Europejska w ramach pakietu ViDA (VAT in the Digital Age) przygotowuje obowiązkowe e-fakturowanie transgraniczne od 1 lipca 2030 roku. Docelowo wszystkie faktury B2B w UE mają trafiać do wspólnego systemu opartego o standard EN16931. Dla Polski oznacza to, że dane o transakcjach handlowych polskich firm — już dziś gromadzone centralnie w KSeF — staną się w perspektywie kilku lat dostępne w europejskim ekosystemie fiskalnym. Nie jest to teoria spiskowa, lecz oficjalna polityka Komisji Europejskiej.

Kontekst ten nadaje dodatkowy wymiar pytaniu o WAF operowany przez Imperva/Thales. Jeśli już dziś warstwa pośrednicząca jest zarządzana przez podmiot zagraniczny, to co stanie się, gdy KSeF zostanie włączony do infrastruktury transgranicznej? Kto będzie miał wówczas wgląd w metadane? I na podstawie jakiej jurysdykcji?

Warto przypomnieć: amerykański CLOUD Act oraz FISA Section 702 pozwalają służbom USA na dostęp do danych przechowywanych przez podmioty amerykańskie lub ich filie — niezależnie od lokalizacji serwerów. Thales, choć formalnie francuski, przejął amerykańską firmę Imperva. Pytanie o to, które prawo ma pierwszeństwo, nie jest akademickie ale ma konsekwencje operacyjne dla każdej polskiej firmy korzystającej z KSeF.

Co należy zrobić: pięć konkretnych kroków

- W trybie natychmiastowym przełączyć usługę WAF na zarządzaną przez polski podmiot, z polskim kapitałem, działający na terenie Polski. Jeśli jest to niemożliwe KseF MUSI zostać wyłączony! Dodatkowo należy przeprowadzić niezależny audyt cyberbezpieczeństwa. Nie przez Aplikacje Krytyczne, ale przez niezależną firmę audytorską z doświadczeniem w infrastrukturze krytycznej. Raport powinien być publiczny. Obejmować powinien architekturę WAF, przepływy danych, potencjalne punkty dostępu dla podmiotów trzecich.

- Integracja białej listy z KSeF. System powinien automatycznie weryfikować, czy wystawca faktury jest aktywnym podatnikiem VAT i czy jego rachunek bankowy widnieje na białej liście. To minimum, które powinno było istnieć od startu.

- Mechanizm odrzucania faktur. Odbiorca musi mieć techniczną możliwość odrzucenia faktury od podmiotu, z którym nie prowadzi relacji handlowej, zanim dokument zostanie uznany za doręczony. Obecny model automatycznego doręczenia bez akceptacji jest fundamentalnie wadliwy.

- Publikacja raportu o ataku DDoS. CERT Polska lub CSIRT GOV powinny opublikować raport potwierdzający lub zaprzeczający twierdzeniom ministra Domańskiego o ataku z 17 państw. Twierdzenie o cyberataku na infrastrukturę krytyczną państwa nie może pozostawać wyłącznie w sferze wypowiedzi medialnych.

- Kontrola parlamentarna. Minister Finansów powinien stanąć przed komisją sejmową lub senacką i odpowiedzieć na pytania o architekturę bezpieczeństwa, dostęp do danych, rolę podmiotów zagranicznych w infrastrukturze KSeF. Blokowanie takich przesłuchań, jak 18 lutego w Senacie, podważa zaufanie do systemu bardziej niż jakikolwiek atak hakerski.

- Weryfikacja kontrwywiadowcza procesu wyboru dostawcy. ABW, w ramach ustawowych kompetencji ochrony infrastruktury krytycznej, powinna przeprowadzić weryfikację procesu decyzyjnego, który doprowadził do uzależnienia centralnego systemu fiskalnego państwa od zagranicznego podmiotu realizującego funkcję terminacji ruchu sieciowego. Weryfikacja powinna obejmować: (a) identyfikację osób odpowiedzialnych za decyzję architektoniczną, (b) ocenę, czy rozważono alternatywy krajowe lub sojusznicze, (c) analizę, czy proces wyboru uwzględniał wymogi bezpieczeństwa państwa wynikające z klasyfikacji KSeF jako infrastruktury krytycznej.

Jak odwrócić szkody?

Roman Kluska pytał: «Jak twórcy tego systemu wyobrażali sobie Polskę peryferyjną?» To dobre pytanie, ale niewystarczające. Trzeba pytać szerzej: jak twórcy tego systemu wyobrażali sobie bezpieczeństwo własnej ojczyzny i milionów polskich firm, które z dnia na dzień straciły trzy warstwy ochrony i nie dostały w zamian nic poza obietnicą mechanizmu, który «zostanie udostępniony w kolejnych wersjach»?

KSeF w obecnej formie to system zaprojektowany z perspektywy krótkowzrocznego fiskusa, nie państwa polskiego, nie przedsiębiorcy i obywatela. Z perspektywy kontroli, nie bezpieczeństwa. Z perspektywy centralizacji, nie suwerenności. To nie znaczy, że cyfryzacja fakturowania jest błędem. Włochy pokazują, że można to zrobić rozsądnie. Ale rozsądnie oznacza: z mechanizmem akceptacji po stronie odbiorcy, z automatyczną weryfikacją kontrahenta, z niezależnym audytem bezpieczeństwa, z transparentną kontrolą parlamentarną.

Polska wybrała inną drogę. Dzisiaj pytanie nie brzmi: czy jeszcze można zawrócić, zanim 1 kwietnia do systemu wejdzie milion czterysta tysięcy podmiotów? Tylko: jak po wycofaniu się z KSeF odwrócić już wyrządzone Polsce szkody?

Post Scriptum:

Na interpelację nr 8393 posłanki Paulin Matysiak, Ministerstwo Finansów potwierdziło, że KAS planuje wykorzystanie modeli językowych (LLM) w działaniach analitycznych związanych z wykrywaniem nadużyć podatkowych. W kontekście obowiązkowego KSeF, który scentralizuje dane o całości obrotu gospodarczego w Polsce, konieczne jest publiczne wyjaśnienie: jakiego typu modele językowe zostaną zastosowane, gdzie będzie odbywać się przetwarzanie danych, oraz jakie mechanizmy zagwarantują, że dane fakturowe polskich przedsiębiorców nie opuszczą infrastruktury państwowej. Nawet jeśli KseF zostanie naprawiony lub wyłączony, to czy administracja wyciągnie właściwe wnioski, czy otworzy nową puszkę Pandory?

Źródła

1. ksef.podatki.gov.pl — oficjalna dokumentacja Ministerstwa Finansów

2. Dziennik Gazeta Prawna (Mariusz Szulc) — «Faktury nie tylko znikają w KSeF», «KSeF przytłoczył samorządy», «Okres przejściowy może być fikcją»

3. Prawo.pl — odpowiedzi MF ws. mechanizmu zgłaszania faktur scamowych (XII 2025)

4. GOFIN.pl — analiza braku funkcjonalności odrzucenia faktury

5. Poradnikprzedsiebiorcy.pl — analiza zniesienia wymogu zgody odbiorcy

6. IFIRMA.PL (Joanna Łuksza) — analiza red flags i obowiązku należytej staranności

8. Bankier.pl — «Hakerzy uderzyli w KSeF», «KSeF pułapki», «Limity logowań»

9. wPolityce.pl — relacja z głosowania w Senacie, wniosek Biereckiego

10. DoRzeczy.pl — Roman Kluska o KSeF, Łukasz Warzecha o ukrytych kosztach regulacji

11. Wprost.pl — wypowiedzi min. Domańskiego o bezpieczeństwie i szyfrowaniu

12. ISPortal.pl, WNP.pl, PIT.pl — relacje o ataku DDoS

13. Grupa Damiko (Mariusz Choroś, 19 II 2026) — analiza cyberincydentu

14. Farmer.pl — KSeF zmienia zasady, rachunki do lamusa

15. GPS Świderski — audyt bezpieczeństwa infrastruktury KSeF

16. Wojciech Balcerzak — analiza DNS KSeF (21 I 2026)

17. Art. 96b, 106g, 106n, 106na ustawy o VAT

18. Dyrektywa ViDA (VAT in the Digital Age) — projekt KE

19. CLOUD Act (USA, 2018), FISA Section 702

20. Raport «W dążeniu do suwerenności cyfrowej» (X 2025)

[O autorze: Jakub Krysiewicz jest założycielem Instytutu Suwerenności. Od lat analizuje kwestie polskiej niezależności cyfrowej, energetycznej i obronnej]

[Tytuł, lead, sekcja "Co musisz wiedzieć", FAQ i śródtytuły od Redakcji]

Rząd Tuska zgodził się już na niemiecki projekt centralizacji UE w ramach grupy E6?

Problemy z KSeF. Jest pilny komunikat

KSeF. Niebawem mija ważny dla organizacji związkowych termin

To koniec pewnej epoki. Kierowcy odczują zmianę przy kasie